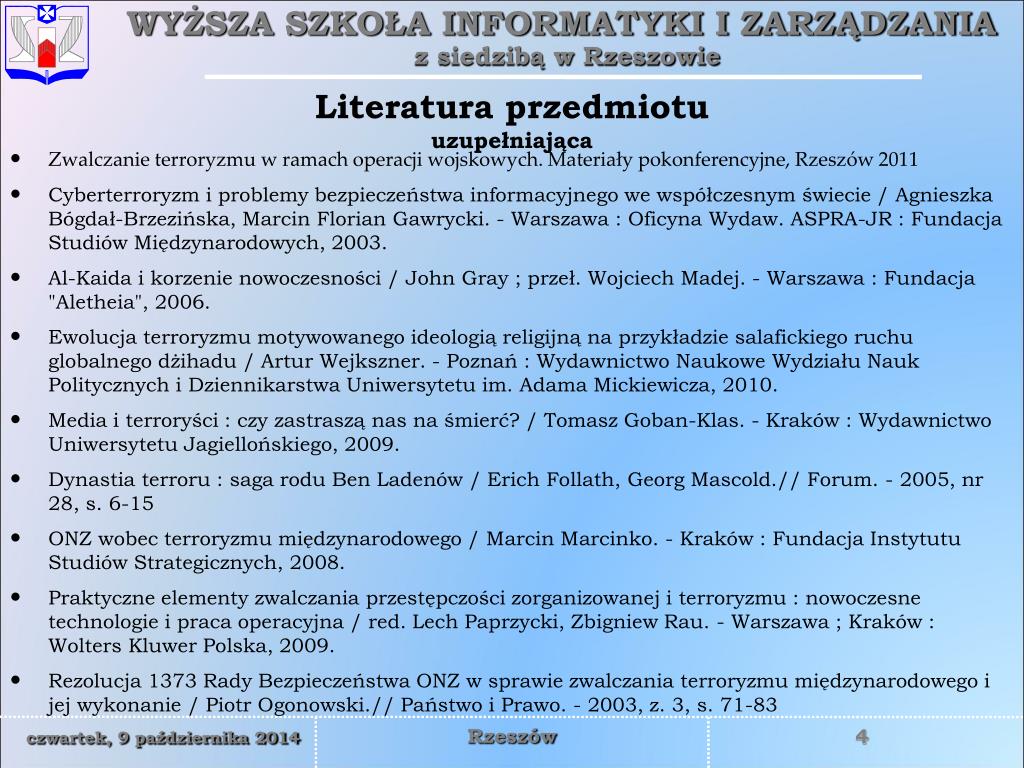

Cyberterroryzm – nowe zagrożenie bezpieczeństwa państwa w XXI wieku - 4/2015 (34) - Acta Politica Polonica - Wydawnictwo Naukowe Uniwersytetu Szczecińskiego

Przestępczość w XXI wieku - zapobieganie i zwalczanie. Problemy prawno-kryminologiczne, 2015 (książka, ebook PDF) - Profinfo.pl

Nauka o informacji w okresie zmian red. Sosińska-Kalata Barbara , Tafiłowski Piotr - motyleksiazkowe.pl

PDF) Analysis of the security of information systems protection in the con-text of the global cyberatomy ransomware conducted on June 2, 2017

![PDF) Demokracja na rozdrożu. Deliberacja czy partycypacja polityczna? [Democracy at the Crossroads. Deliberation or Political Participation?] PDF) Demokracja na rozdrożu. Deliberacja czy partycypacja polityczna? [Democracy at the Crossroads. Deliberation or Political Participation?]](https://i1.rgstatic.net/publication/320833990_Demokracja_na_rozdrozu_Deliberacja_czy_partycypacja_polityczna_Democracy_at_the_Crossroads_Deliberation_or_Political_Participation/links/6442422464d7bb5ae10d870c/largepreview.png)

PDF) Demokracja na rozdrożu. Deliberacja czy partycypacja polityczna? [Democracy at the Crossroads. Deliberation or Political Participation?]

Cyberterroryzm zagrożeniem XXI wieku. Perspektywa politologiczna i prawna - Książka | Księgarnia internetowa Poczytaj.pl